Nouveau plan de sécurité d'Android: mises à jour basées sur les risques expliquées

Depuis une décennie, Google publie régulièrement des bulletins de sécurité Android mensuels, détaillant les correctifs pour diverses vulnérabilités, que ses propres appareils Pixel soient prêts ou non pour une mise à jour. Ce rythme constant, cependant, a changé. Je pense que c'est un changement positif, même s'il pourrait comporter certains risques.

Le bulletin de juillet 2025 a marqué un tournant : pour la première fois en 120 publications, il ne répertoriait aucune vulnérabilité ! En avançant rapidement jusqu'en septembre 2025, nous avons vu le chiffre stupéfiant de 119 vulnérabilités répertoriées. Cela ne s'est pas produit parce que Google a soudainement cessé de trouver des vulnérabilités en juillet. Au lieu de cela, cela a montré un changement stratégique dans la façon dont ils gèrent les mises à jour de sécurité Android.

L'idée principale ? Aider les fabricants d'appareils à résoudre rapidement les problèmes les plus risqués, en protégeant mieux les utilisateurs contre les menaces immédiates. Par exemple, si une vulnérabilité est activement exploitée, elle sera priorisée. Il s'agit de se concentrer sur ce qui est dangereux actuellement.

Comment Google gère les vulnérabilités

Google a été proactif dans le renforcement des défenses d'Android. Ils utilisent des langages à sécurité mémoire, tels que Rust, dans le nouveau code et mettent en œuvre des mesures anti-exploitation. Mais le paysage est en constante évolution et certaines vulnérabilités attendent toujours d'être découvertes.

Lorsque des vulnérabilités sont découvertes, elles sont généralement signalées en privé par des chercheurs en sécurité. L'équipe de sécurité de Google intervient ensuite pour vérifier, évaluer l'impact et attribuer une évaluation de gravité. Après la validation, un identifiant unique est attribué et les ingénieurs travaillent à développer un correctif. C'est un processus complexe qui implique de nombreuses personnes intelligentes.

Je pense que le plus grand défi pour Google est qu'ils ne peuvent pas envoyer directement des mises à jour à tous les appareils Android. Ils comptent sur les fabricants pour le faire. C'est pourquoi ils ont créé le Bulletin de sécurité Android (ASB). C'est un moyen de coordonner la publication de nombreux correctifs de sécurité à la fois, donnant aux fabricants le temps de se préparer.

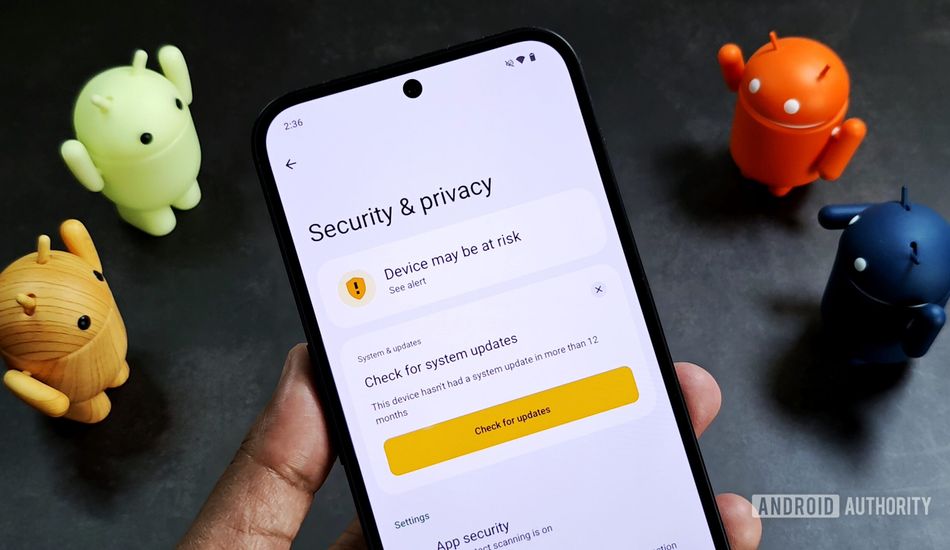

Cependant, même avec ce délai, certains fabricants ont du mal à suivre le rythme. Beaucoup ne s'engagent pas à effectuer des mises à jour mensuelles pour tous leurs appareils, en particulier ceux d'entrée et de milieu de gamme. Cela laisse de nombreux appareils Android vulnérables.

Le "Système de mise à jour basé sur les risques"

La solution de Google est le "Système de mise à jour basé sur les risques" (RBUS). Au lieu de regrouper tous les correctifs dans le prochain ASB, Google privilégie uniquement les vulnérabilités "à haut risque" dans les versions mensuelles, comme je l'ai mentionné précédemment. D'autres correctifs sont inclus dans les ASB trimestriels.

Cette approche offre des avantages aux fabricants. Étant donné que les bulletins mensuels se concentrent sur les problèmes à haut risque, certains pourraient même répertorier zéro correctif, ce qui était le cas en juillet 2025. Cela donne aux fabricants la flexibilité de publier des mises à jour quand ils le jugent nécessaire. Cependant, Samsung et Qualcomm peuvent répertorier plusieurs CVE dans leurs propres bulletins mensuels.

D'un autre côté, les ASB trimestriels seront plus importants et s'aligneront sur le nouveau calendrier de publication trimestriel d'Android. Cela encourage les fabricants à adopter au moins un programme de mise à jour trimestriel pour une meilleure protection.

Du point de vue de l'utilisateur, si vous recevez déjà des mises à jour mensuelles, vous continuerez probablement à les recevoir. Si ce n'est pas le cas, ce changement pourrait aider le fabricant de votre appareil à les fournir de manière plus cohérente. Au minimum, cela devrait rendre ces mises à jour trimestrielles plus percutantes.

Cependant, il existe un inconvénient potentiel. Avec des délais plus longs pour les mises à jour trimestrielles, il existe un risque que des détails de vulnérabilités soient divulgués, ce qui donnerait aux acteurs malveillants plus de temps pour développer des exploits. Bien que l'ASB privé soit partagé en toute sécurité, il est accessible à un large éventail d'ingénieurs, ce qui augmente les chances d'une fuite. En conséquence, Google ne publie plus le code source des mises à jour de sécurité mensuelles, uniquement les trimestrielles. Ceci, combiné à d'autres retards dans le code source du système d'exploitation, signifie que la plupart des ROM personnalisées ne peuvent plus envoyer de mises à jour mensuelles.

Source: AndroidAuthority